Eine Informationsklassifizierungsrichtlinie legt fest, wie Informationen innerhalb einer Organisation nach Sensibilität eingestuft, gekennzeichnet und geschützt werden. Ziel ist es, vertrauliche Daten zu schützen, klare Verantwortlichkeiten zu definieren und Mitarbeitenden konkrete Regeln für den Umgang mit Informationen zu geben. Unten findest du drei beispielhafte Richtlinien, wie sie in Unternehmen oder Organisationen eingesetzt werden können.

1. Richtlinie zur Klassifizierung und Kennzeichnung von Informationen

Zweck:

Sicherstellen, dass alle Informationen entsprechend ihrer Sensibilität klassifiziert und eindeutig gekennzeichnet werden.

Geltungsbereich:

Diese Richtlinie gilt für alle Mitarbeitenden, externe Dienstleister sowie alle Informationssysteme und Dokumente der Organisation.

Klassifizierungsstufen:

- Öffentlich (Public)

- Informationen dürfen frei veröffentlicht werden.

- Beispiele: Marketingmaterial, veröffentlichte Pressemitteilungen.

- Intern (Internal)

- Informationen sind nur für Mitarbeitende bestimmt.

- Beispiele: interne Prozesse, Organisationsstruktur.

- Vertraulich (Confidential)

- Zugriff nur für autorisierte Personen.

- Beispiele: Verträge, Kundendaten, Finanzinformationen.

Vorgaben:

- Jedes Dokument muss mit einer Klassifizierungsstufe versehen sein.

- Die Klassifizierung erfolgt durch den Dokumentenersteller oder den Informationsverantwortlichen.

- Bei Unsicherheit ist die nächsthöhere Schutzstufe zu wählen.

2. Beispiel zum Umgang mit klassifizierten Informationen

Zweck:

Festlegung von Regeln für Speicherung, Übertragung und Weitergabe klassifizierter Informationen.

Grundregeln:

- Informationen dürfen nur von Personen eingesehen werden, die diese für ihre Arbeit benötigen (Need-to-know-Prinzip).

- Vertrauliche Daten dürfen nur über sichere Kommunikationswege übertragen werden.

- Ausdrucke vertraulicher Informationen müssen sicher aufbewahrt oder nach Gebrauch vernichtet werden.

Speicherung:

- Interne Daten dürfen nur auf Unternehmenssystemen gespeichert werden.

- Vertrauliche Informationen müssen durch Zugriffsbeschränkungen geschützt sein.

Weitergabe:

- Eine Weitergabe an externe Personen ist nur mit Genehmigung der verantwortlichen Stelle erlaubt.

- Bei externer Weitergabe muss ggf. eine Vertraulichkeitsvereinbarung (NDA) vorliegen.

3. Richtlinie zu Verantwortlichkeiten und Überprüfung als Beispiel

Zweck:

Definieren von Verantwortlichkeiten für die Klassifizierung und regelmäßige Überprüfung von Informationen.

Verantwortlichkeiten:

- Informationsverantwortliche:

Verantwortlich für die korrekte Klassifizierung ihrer Informationen. - Mitarbeitende:

Müssen die festgelegten Schutzmaßnahmen einhalten und Informationen korrekt behandeln. - IT-Abteilung:

Stellt technische Maßnahmen zum Schutz klassifizierter Informationen bereit (z. B. Zugriffskontrollen, Verschlüsselung).

Überprüfung:

- Klassifizierungen müssen regelmäßig überprüft werden.

- Informationen können herab- oder hochgestuft werden, wenn sich ihr Schutzbedarf ändert.

Verstöße:

- Verstöße gegen diese Richtlinie können zu disziplinarischen Maßnahmen führen.

Die Einführung ist herausfordernd, egal wie viele Beispiele und Vorlagen man hat…

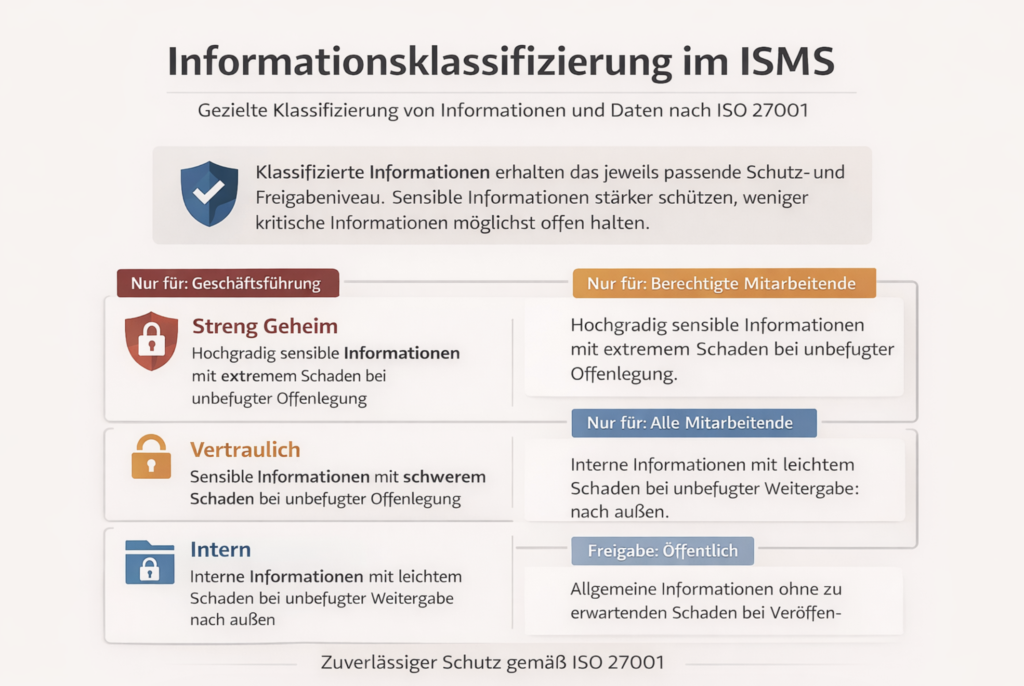

Die Einführung einer Informationsklassifizierung ist für viele Unternehmen ein wichtiger Schritt auf dem Weg zu einem strukturierten Informationssicherheitsmanagement. Besonders im Kontext der ISO/IEC 27001 – Information security management systems wird deutlich, dass Informationen selbst als schützenswerte Werte („Assets“) betrachtet werden müssen. Die Norm definiert Anforderungen an ein Informationssicherheitsmanagementsystem (ISMS) und unterstützt Organisationen dabei, Informationssicherheitsrisiken systematisch zu identifizieren, zu bewerten und geeignete Maßnahmen umzusetzen.

Eine Klassifizierung hilft dabei, den Schutzbedarf von Informationen zu verstehen und passende organisatorische sowie technische Maßnahmen abzuleiten. In der Praxis bedeutet das vor allem, Informationen danach zu unterscheiden, wie kritisch ihr Verlust, ihre Manipulation oder eine unbefugte Offenlegung für das Unternehmen wäre.

Wer eine solche Klassifizierung im Unternehmen einführt, merkt jedoch schnell, dass dies weniger eine rein technische Aufgabe ist als vielmehr eine organisatorische. Dabei kommt es nicht darauf an, wie viele Beispiele man hat. Der erste Schritt besteht meist darin, gemeinsam mit Fachbereichen zu verstehen, welche Informationen überhaupt existieren, wer für sie verantwortlich ist und welche Bedeutung sie für Prozesse und Entscheidungen haben. Auf dieser Grundlage werden Klassifizierungsstufen definiert – häufig in Form von Kategorien wie „öffentlich“, „intern“, „vertraulich“ oder „streng vertraulich“. Wichtig ist dabei weniger die genaue Bezeichnung der Stufen, sondern dass sie im Unternehmen verständlich sind und sich praktisch anwenden lassen.

In Organisationen, die bereits ein Qualitätsmanagement nach ISO 9001 etabliert haben, stellt sich häufig eine besondere Herausforderung. Viele dieser Unternehmen verfügen bereits über ein integriertes Managementsystem (IMS), in dem Prozesse, Dokumentationen und Verantwortlichkeiten klar geregelt sind. Die Informationsklassifizierung darf hier nicht als zusätzliches Parallelregelwerk entstehen. Stattdessen ist es sinnvoll, vorhandene Strukturen zu nutzen – beispielsweise die bestehende Dokumentenlenkung, Prozessverantwortliche oder Auditmechanismen. Die Kunst besteht darin, Informationssicherheit in diese Strukturen einzubetten, ohne unnötige Komplexität zu erzeugen. Erfahrungsgemäß funktioniert das am besten, wenn Informationssicherheitsanforderungen direkt in bestehende Prozesse integriert werden, anstatt neue, isolierte Abläufe zu schaffen.

Neben internationalen Normen spielt in Deutschland auch der Ansatz des IT‑Grundschutz des BSI – Überblick und Methodik eine wichtige Rolle. Der IT-Grundschutz wurde vom Bundesamt für Sicherheit in der Informationstechnik (BSI) entwickelt und stellt einen strukturierten Rahmen zur Umsetzung von Informationssicherheit bereit. Er kombiniert methodische Vorgehensweisen, konkrete Sicherheitsmaßnahmen und eine strukturierte Bewertung des Schutzbedarfs von Informationen.

Viele Organisationen nutzen den IT-Grundschutz ergänzend zu ISO 27001, weil er eine praxisnahe Brücke zwischen den Anforderungen der Norm und der operativen Umsetzung im Unternehmen bildet. Besonders hilfreich sind dabei die sogenannten Bausteine des IT-Grundschutz-Kompendiums, die typische IT-Systeme, Prozesse und organisatorische Strukturen abbilden.

Ein weiterer zentraler Aspekt ist der Umgang mit personenbezogenen Daten. Sobald solche Daten verarbeitet werden, müssen zusätzlich die Anforderungen der General Data Protection Regulation berücksichtigt werden. Eine funktionierende Informationsklassifizierung hilft hier erheblich, weil sie Transparenz schafft: Welche Daten sind besonders sensibel? Wer darf darauf zugreifen? Wie müssen sie gespeichert oder übertragen werden? Gerade im Hinblick auf die Vertraulichkeit von Informationen – also den Schutz vor unbefugtem Zugriff – wird deutlich, wie eng Informationssicherheit und Datenschutz miteinander verbunden sind.

Aus praktischer Sicht zeigt sich immer wieder, dass eine Informationsklassifizierung nur dann funktioniert, wenn sie einfach und nachvollziehbar bleibt. Gute Beispiele helfen dabei. Zu viele Kategorien oder komplizierte Regeln führen schnell dazu, dass Mitarbeitende sie im Alltag nicht anwenden. Erfolgreiche Modelle setzen daher auf wenige klar definierte Schutzstufen, verständliche Beispiele und eine klare Zuordnung von Verantwortlichkeiten. Schulungen und ein kontinuierlicher Austausch mit den Fachbereichen sind dabei entscheidend, um Akzeptanz zu schaffen.

Die Einführung einer Informationsklassifizierung ist also kein einmaliges Projekt, sondern ein fortlaufender Prozess. Das merken wir immer wieder, wenn wir die Herausforderung bei Unternehmen sehen. Informationen verändern sich, neue Systeme entstehen und regulatorische Anforderungen entwickeln sich weiter. Wer die Klassifizierung regelmäßig überprüft und in bestehende Managementstrukturen integriert, schafft eine solide Grundlage, um Informationssicherheit, Qualitätsmanagement und Datenschutz dauerhaft miteinander zu verbinden.