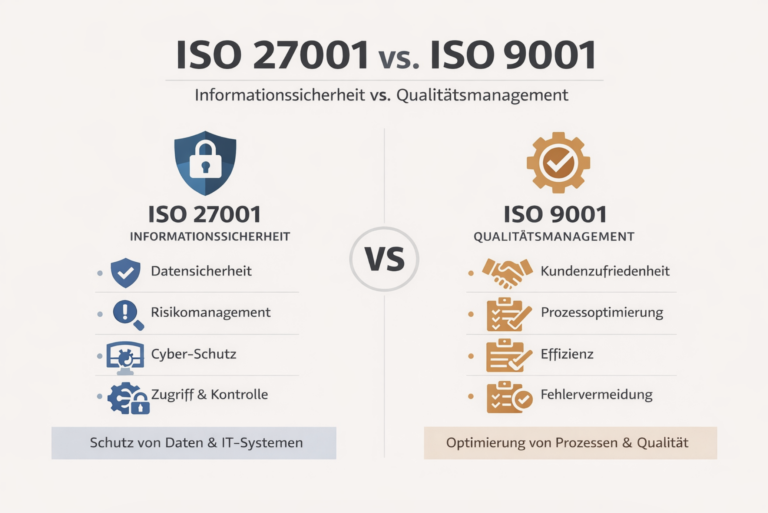

Unterschiede der ISO 27001 vs. ISO 9001

Die wichtigsten Unterschiede einfach erklärt Wer nach einer passenden Zertifizierung für das eigene Unternehmen sucht, stößt früher oder später auf zwei bekannte Standards: ISO 27001 und ISO 9001. Beide Normen sind international etabliert, verfolgen aber unterschiedliche Ziele. Während ISO 9001…